Branchenführer für Cloud SIEM

Wir halten, was wir versprechen. Securonix wurde in dem Bericht 2021 der Gartner Group das dritte Jahr in Folge zum führenden Unternehmen im Magic Quadrant for Security Information and Event Management eingestuft.

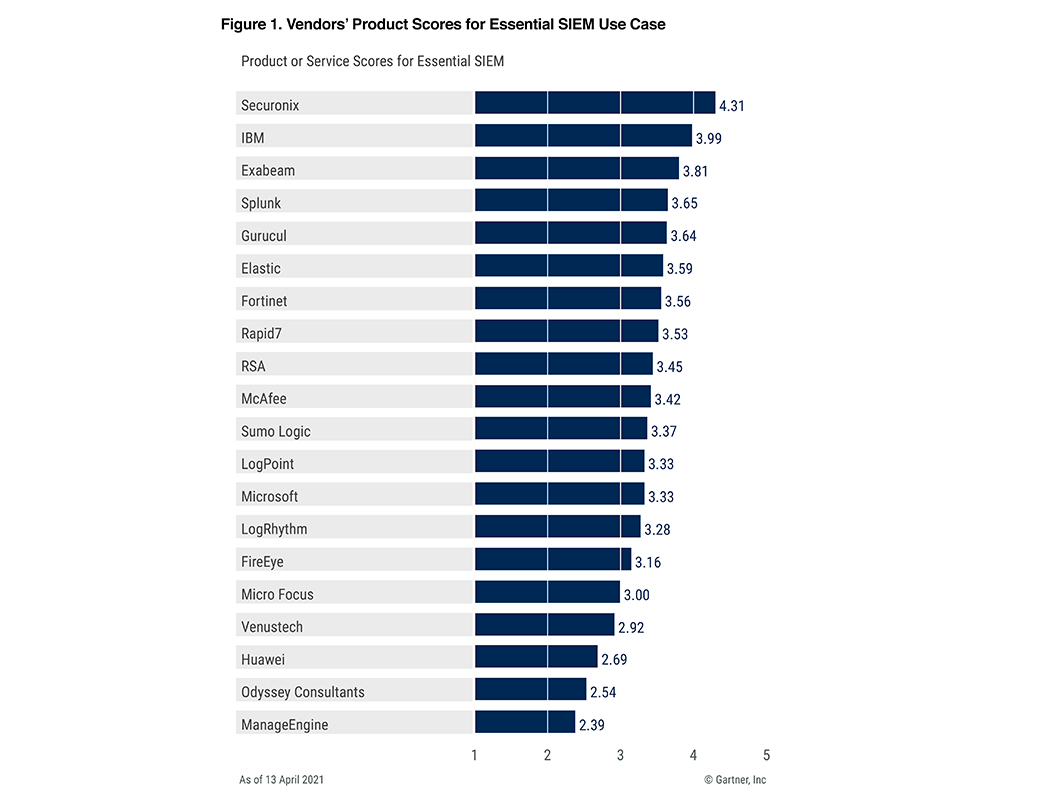

Führend bei kritischen SIEM-Funktionen

Erfahren Sie, warum Securonix im Gartner-Bericht „Critical Capabilities“ 2021 die höchste Punktzahl in allen SIEM-Anwendungsfällen erhielt.

Testimonials

Ressourcen

Demo anfordern

Securonix Next-Gen SIEM bietet einen umfassenden Einblick in die Cloud- und unternehmenseigene Infrastruktur und hilft mit tiefgreifenden Sicherheitsanalysefunktionen Unternehmen, den neuesten und raffiniertesten Bedrohungen einen Schritt voraus zu sein.

- Erkennen und reagieren Sie auf noch unbekannte und andere hochentwickelte Bedrohungen

- Erfüllen und übertreffen Sie die Compliance- und Datenschutzvorschriften.

- Verringern Sie das Risiko im Unternehmen, indem Sie die Zahl der Fehlalarme reduzieren.

Indem Sie auf „Absenden“ klicken, erklären Sie sich mit unserer Datenschutzrichtlinie einverstanden.

Indem Sie auf „Absenden“ klicken, erklären Sie sich mit unserer Datenschutzrichtlinie einverstanden.