Trends bei Insider-Bedrohungen immer einen Schritt voraus

Informieren Sie sich, was das Securonix Threat Research Team durch Analyse hunderter Vorfälle aus der Praxis über Insider-Bedrohungen herausfand.

Testimonials

Ressourcen

Demo anfordern

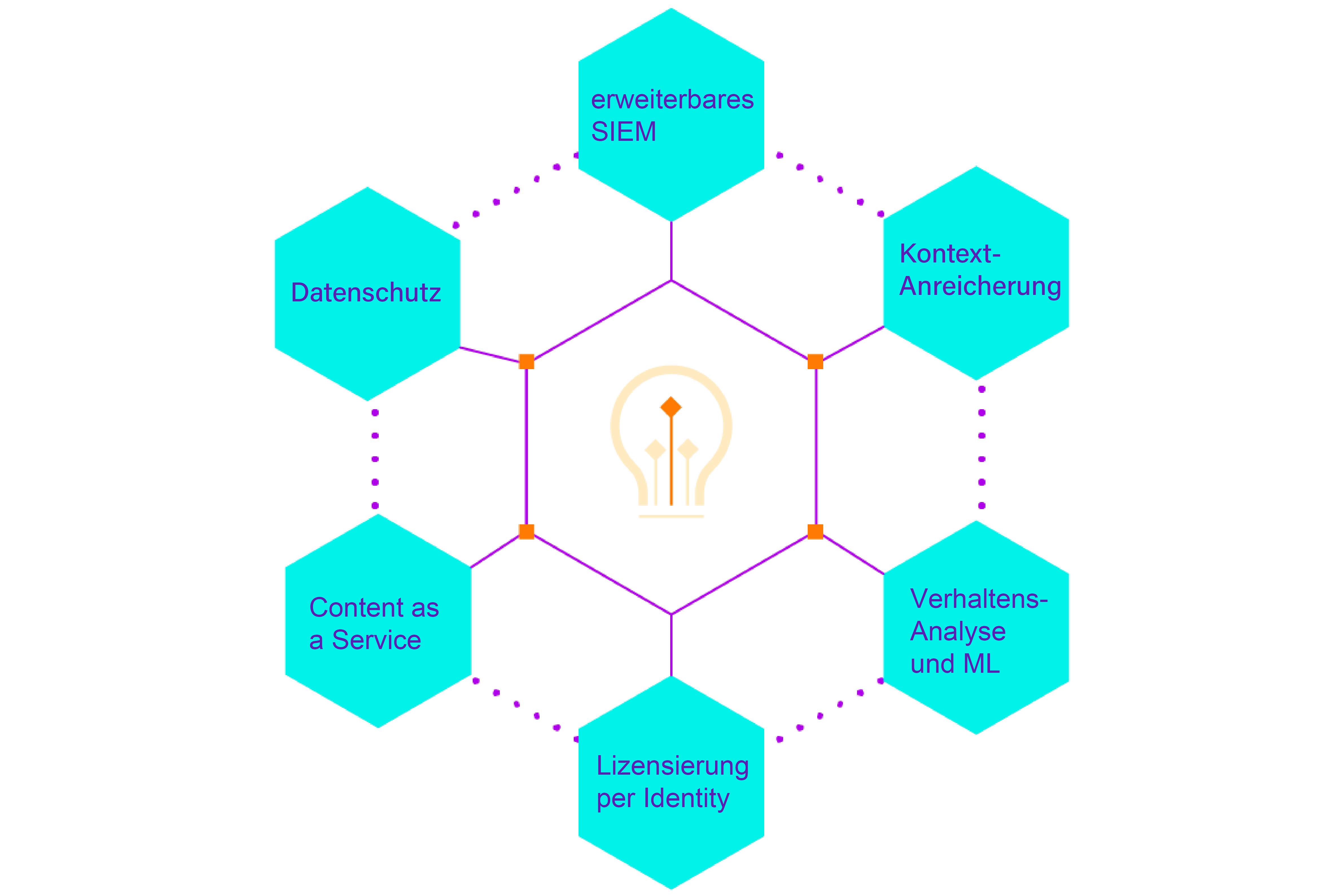

Erkennen Sie mit Hilfe der Analysen von Securonix UEBA Insider- und komplexe Cyber-Bedrohungen.

- Erkennen Sie unbekannte, gerade entstehende und komplexe hartnäckige Bedrohungen.

- Reduzieren Sie Fehlalarme und Fehlerrauschen durch Risikoprofile und vordefinierte Analysen.

- Aktualisieren Sie ältere SIEM-Lösungen, ohne das bestehende SIEM zu ändern oder zu ersetzen.

Ich suche nach ...

Indem Sie auf „Absenden“ klicken, erklären Sie sich mit unserer Datenschutzrichtlinie einverstanden.

Indem Sie auf „Absenden“ klicken, erklären Sie sich mit unserer Datenschutzrichtlinie einverstanden.